aTrust是深信服倾力打造的零信任访问控制系统,它以身份为基石,精心构建起可信访问、智能权限、极简运维的零信任安全架构。在企业数字化转型持续深化、远程办公常态化以及业务大量上云的背景下,企业网络边界逐渐模糊,传统基于边界的安全架构遭遇巨大挑战,以传统内外网边界构建信任关系的模式已难以有效契合当前企业安全建设要求。该产品凭借网络隐身、动态自适应认证、终端动态环境检测、全周期业务准入、智能权限基线、动态访问控制、多源信任评估等核心能力,能够满足新形势下多场景的企业应用安全访问需求。

1、aTrust软件应用中心页面,隧道访问功能处于关闭状态,当前暂无应用展示,可进行相关功能管理。

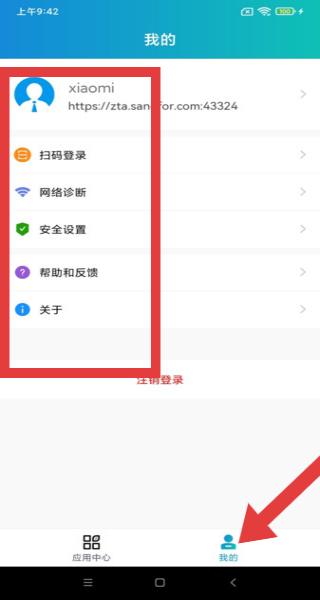

2、aTrust软件我的页面,显示用户名及网址,有扫码登录等功能选项,可进行网络诊断、安全设置等操作。

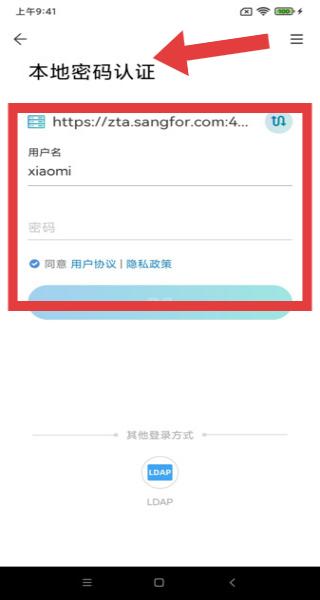

3、aTrust软件本地密码认证登录页面,需输入网址、用户名、密码,勾选协议后登录,还有其他登录方式选项。

通过网络隐身、动态自适应认证、终端动态环境检测、全周期业务准入、智能权限基线、动态访问控制、多源信任评估等核心能力,

实现以身份为中心,可信访问、智能权限、极简运维的网络安全新架构,助力数字化世界。

数字化转型推动了IT环境快速进化,愈加模糊的安全边界、复杂的内部威胁隐患给企事业单位带来极大的挑战。

零信任安全架构以数字身份重塑安全边界,以动态访问控制缩小业务暴露面,安全能力更持续成长,有效应对新形势下安全威胁。

1.非必要的情况下,建议优先使用隧道应用发布,WEB应用存在一定的兼容性问题;

2.默认推荐使用透明代理模式,透明代理模式下不对网站进行内容改写,适用于较为规范化的业务系统发布。推荐配置方式为前后端访问地址保持一致。若透明代理模式下应用访问异常,建议可改选择为智能模式;

3.WEB应用的前端访问地址,必须解析到代理网关地址上。其中前端访问地址默认对外的端口是443,若域名地址后面接了其他端口就需要一对一映射其他的端口(举例:前端访问地址为https://oa.sangfor.com:4430,则需要映射代理网关的4430端口,而不再是443端口);

4.若客户应用使用的是https协议,需客户提供域名证书,若为提供证书可选择使用内置证书,访问应用时页面会存在不安全告警;

5.若要使用依赖站点功能,需客户提供泛域名证书,用于访问时的应用改写;

6.UDP和ICMP协议不支持填写域名;

7.TCP隧道长链接,在Windows/Mac系统下生效,支持单点通讯/ALG反连场景。且配置应用防护策略后,访问不符合策略时会直接阻断,不支持提示语显示和豁免补;

8.隧道模式HTTP/HTTPS协议,支持审计至URL粒度、WEB水印、单点登录等功能;

9.若应用为HTTP协议,授信证书选择内置证书即可;

10.访问隧道资源,需先登录零信任aTrust平台,控制中心下发用户资源和策略给客户端,客户端通过下发的信息,与代理网关建立隧道链接;

11.客户想要实现终端安全接入,对终端接入的环境做限制,可配置上线准入策略实现终端检测功能;

12.远程办公接入场景下,用户接入地址可配置为域名和IP地址(公网地址),域名需解析为控制中心对外映射的地址;

13.设备部署上架时,需保证控制中心和代理网关的版本一致;